Systemhaus

für Sicherheit, IT & Multimedia

Datennetze und Gefahrenmeldesysteme

Seit 30 Jahren auf sicherem Kurs

„Bei B.I.N.S.S. bieten wir ganzheitliche Sicherheitslösungen, die auf die individuellen Wünsche unserer Kunden zugeschnitten sind. Bei uns erhalten Sie das Rundum-Sorglos-Paket. Von der Beratung über die Planung bis hin zur Projektierung und Ausführung können Sie sich auf unsere Professionalität und Termintreue verlassen.“

Christopher Karl, Geschäftsführer

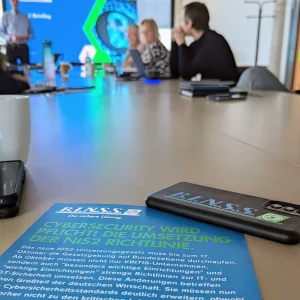

Eine erfolgreiche Sicherheitslösung beginnt mit einer guten Planung. Deshalb beraten wir Sie bei der Entwicklung und Umsetzung der passenden Sicherheitstechnik.

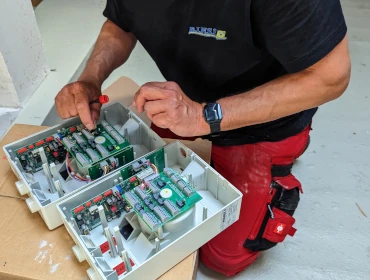

Wir bieten einen professionellen Installationsservice für alle Lösungen unseres Portfolios. Unser erfahrenes Montageteam sorgt für die fachgerechte Umsetzung Ihrer Wünsche.

Auch nach der Inbetriebnahme Ihres Sicherheitssystems können Sie auf uns zählen. Unser Service umfasst die komplette Betreuung Ihrer Anlage für einen störungsfreien Betrieb.

KARRIERE

Aktuelle Stellenangebote

24/7 – Serviceleitstelle

Störungsbehebung

Zertifizierte Inspektion und Wartung

Auf unseren Service können Sie sich rund um die Uhr verlassen. Dank unserer langjährigen Erfahrung können wir eine lückenlose Wartung Ihrer bereits installierten Sicherheitslösung garantieren.

Ausbildung

Sichere Dir Deine Zukunft.

Deine Zukunft beginnt bei B.I.N.S.S. Seit Jahren bilden wir zuverlässig aus. Wir machen dich fit für das Berufsleben. Unsere duale Ausbildung bietet die perfekte Balance zwischen Schule und Praxis.